Providerul de hosting cyberfolks pare sa fie tinta unui atac de tip phishing. Am primit un email de tip spam pe mai multe adrese de email si pe mai multe siteuri pe care le am hostate la ei. Am raportat fiecare adresa de email, desi acestea se schimba.

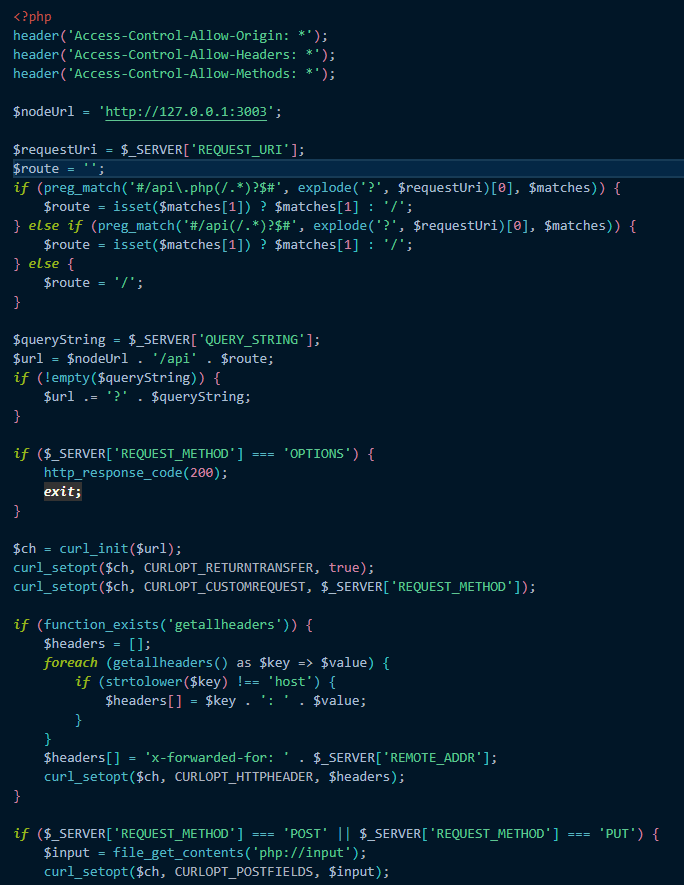

Adresa URL tinta este hos*tiasd*mus.es – o clona a cyberfolks. Am analizat ce face acest site si se pare ca realizeaza o captura in timp real a credențialelor completate de utilizatori.

Am produs o eroare pe serverul hackerilor, rezultând în acest mesaj

PayloadTooLargeError: request entity too large at readStream (/www/wwwroot/cyber/node_modules/raw-body/index.js:163:17) at getRawBody (/www/wwwroot/cyber/node_modules/raw-body/index.js:116:12) at read (/www/wwwroot/cyber/node_modules/body-parser/lib/read.js:79:3) at jsonParser (/www/wwwroot/cyber/node_modules/body-parser/lib/types/json.js:138:5) at Layer.handle [as handle_request] (/www/wwwroot/cyber/node_modules/express/lib/router/layer.js:95:5) at trim_prefix (/www/wwwroot/cyber/node_modules/express/lib/router/index.js:328:13) at /www/wwwroot/cyber/node_modules/express/lib/router/index.js:286:9 at router.process_params (/www/wwwroot/cyber/node_modules/express/lib/router/index.js:346:12) at next (/www/wwwroot/cyber/node_modules/express/lib/router/index.js:280:10) at /www/wwwroot/cyber/server.js:27:3

Ce putem înțelege de aici este că respectivul server conține mai multe scripturi care clonează siteuri și colectează date.

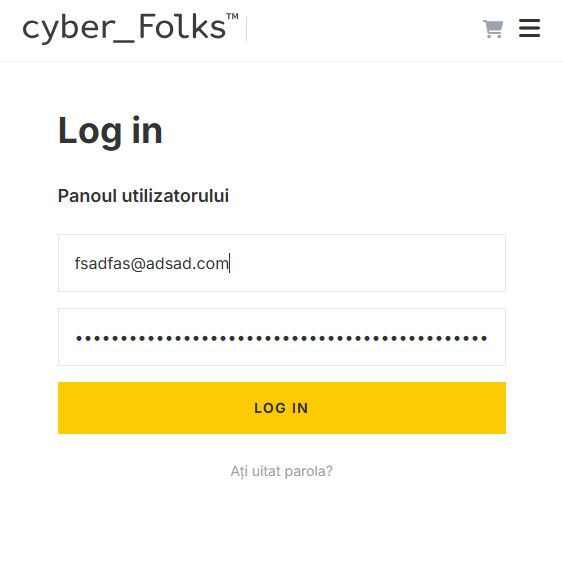

Acesta este siteul clonă.

La o analiză a siteului clonă putem observa rapid că:

- orice am completa în formular, rezultă cu o eroare

- meniul și alte elemente clickabile nu funcționează

- nu are icon în fereastra din browser

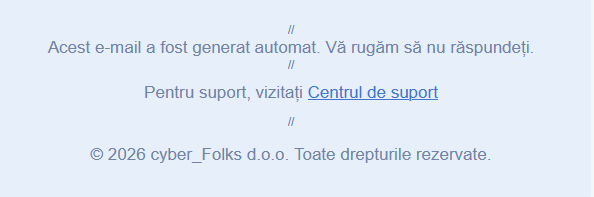

Inclusiv emailul primit este cu erori de conținut. Menționez că primele emailuri au fost ami corecte.

Ca și tehnică, tacatorii au folosit inteligența artificială pentru a genera scriptul de colectare date, inclusiv pentru design. Ce observăm interesant este că au creat un script care diferențiază roboții de oameni. Se pare că inclusiv spammerii se protjează de…spameri 🙂

Cam așa arată și scriptul care colectează credențiale.

Alte informații interesante:

- este posibil ca atacatorii să fie din Ungaria

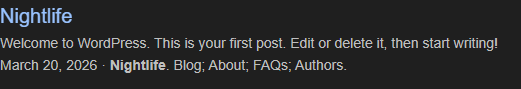

- înainte de siteul clonă, acolo a fost un wordpress

Lasă un răspuns